Sicherheit der Ledger Hardware-Wallet: Vollständiger Leitfaden für erweiterte Schutzmaßnahmen

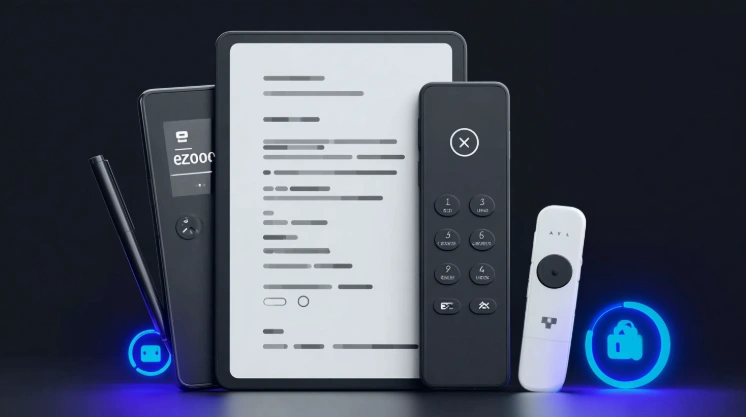

Die Sicherheit der Ledger Hardware-Wallet umfasst mehrere Schutzebenen, die Kryptowährungsbestände mithilfe ausgefeilter Abwehrmechanismen vor digitalen und physischen Bedrohungen schützen. Die Anti-Phishing-Funktionen von Ledger in Kombination mit sicheren Transaktionsgenehmigungsprozessen bieten einen umfassenden Schutz, der die Sicherheit herkömmlicher Offline-Speicher übertrifft. Durch das Verständnis dieser fortschrittlichen Funktionen können Benutzer den Schutz maximieren und gleichzeitig bequem auf ihre privaten Schlüssel zugreifen.

Die Sicherheitsarchitektur integriert Hardware-Schutz durch das zertifizierte Sicherheitselement mit Software-Verifizierung durch Ledger Live-Anwendungen. Jede Transaktion erfordert eine explizite Gerätebestätigung und verhindert so Fernangriffe unabhängig von einer Kompromittierung des Computers oder des Netzwerks. Dieser mehrschichtige Ansatz schützt vor Bedrohungen, gegen die punktuelle Sicherheitslösungen nicht ausreichend wirksam sind.

Dieser Leitfaden behandelt Anti-Phishing-Mechanismen, Transaktionssicherheit, Firmware-Integrität, Zugangsdatenschutz und physische Sicherheit für eine umfassende Kryptosicherheit für alle unterstützten Kryptowährungen über USB-C- oder Bluetooth-Verbindung.

Anti-Phishing-Schutz

Der Anti-Phishing-Schutz der Ledger-Hardware-Wallet schützt vor dem häufigsten Angriffsvektor, der Kryptowährungsnutzer über betrügerische Websites und Kommunikationsformen ins Visier nimmt. Die Geräteverifizierung erfordert eine Hardware-Bestätigung und verhindert so rein softwarebasierte Angriffe. Die Bestätigung sicherer URLs leitet Nutzer zu legitimen Ressourcen. Ein umfassendes Verständnis der Phishing-Abwehr maximiert den Schutz vor Social Engineering.

Phishing-Angriffe zielen darauf ab, Zugangsdaten zu stehlen oder Benutzer zur Unterzeichnung betrügerischer Transaktionen zu verleiten. Hardware-Wallet-Architekturen bieten inhärenten Schutz, da für jede sensible Operation eine physische Interaktion mit dem Gerät erforderlich ist, um die Sicherheit von Cold Wallets zu gewährleisten.

Geräteverifizierungsaufforderung

Sicherheitsfunktionen der Geräteverifizierungsaufforderung:

| Besonderheit | Schutz | Benutzeraktion |

|---|---|---|

| Transaktionsanzeige | Zeigt die tatsächlichen Details | Vergleichen Sie mit dem Sollwert |

| Adressprüfung | Vollständige Adresse angezeigt | Empfänger bestätigen |

| Betragsbestätigung | Angezeigter Wert | Korrektheit überprüfen |

| Netzwerkidentifizierung | Blockchain-spezifiziert | Prüfen Sie den Anlagentyp |

| Bestätigungsbutton | Physische Genehmigung | Zum Unterschreiben drücken |

Die Geräteverifizierungsaufforderung stellt sicher, dass alle wichtigen Informationen auf einem vertrauenswürdigen Hardware-Bildschirm und nicht auf einem potenziell kompromittierten Computerbildschirm angezeigt werden. Dieser Anti-Phishing-Mechanismus von Ledger verhindert Blindsignaturangriffe und gewährleistet so die sichere Genehmigung von Transaktionen.

Bestätigung sicherer URLs

- Greifen Sie immer ausschließlich über ledger.com auf Ledger Live zu.

- Überprüfen Sie die HTTPS-Verbindung vor jeder Interaktion.

- Prüfen Sie die korrekte Schreibweise der Domain ohne Abweichungen.

- Vermeiden Sie Links aus E-Mails oder sozialen Medien.

- Offizielle Websites für zukünftige Nutzung speichern

- Beachten Sie, dass Ledger niemals Anmelde-Links versendet.

- Melden Sie verdächtige Phishing-Websites an die Ledger-Sicherheitsabteilung.

Die sichere URL-Bestätigung verhindert den Diebstahl von Zugangsdaten durch gefälschte Websites. Offizielle Ledger-Ressourcen verwenden im Gegensatz zu Trezor oder KeepKey konsistente Domains ohne Variationen zum Schutz privater Schlüssel.

Sicherheit der Transaktionssignatur

Die Transaktionssignatur-Sicherheit ist eine Kernfunktion der Ledger-Hardware-Wallet und schützt jede Kryptowährungstransaktion. Der mehrstufige Bestätigungsprozess gewährleistet die gezielte Genehmigung, während die Offline-Verifizierung innerhalb des sicheren Elements erfolgt und somit vor Netzwerkbedrohungen geschützt ist. Die Transaktionssicherheit verhindert unautorisierte Überweisungen unabhängig von Softwarekompromittierungen.

Jede Transaktion erfordert die explizite Bestätigung durch einen physischen Knopfdruck auf der Hardware-Wallet. Keine Software kann diese Anforderung umgehen, wodurch sichergestellt wird, dass die Nutzer die volle Kontrolle über ihre Offline-Speicheroperationen behalten.

Mehrstufige Bestätigung

Unterzeichnungsprozess:

- Erstellen Sie eine Transaktion in Ledger Live oder einer verbundenen App.

- Transaktionsdetails an die Hardware-Wallet gesendet

- Das Gerät zeigt die Empfängeradresse an

- Prüfen Sie, ob die Adresse mit dem beabsichtigten Zielort übereinstimmt.

- Das Gerät zeigt den Transaktionsbetrag an.

- Bitte prüfen Sie, ob der Betrag korrekt ist.

- Das Gerät zeigt die Netzwerkgebühr an.

- Gebührenbetrag genehmigen

- Drücken Sie beide Tasten, um zu unterschreiben.

- Signierte Transaktion wird im Netzwerk übertragen

Die mehrstufige Bestätigung gewährleistet die sorgfältige Prüfung jedes einzelnen Transaktionselements während des sicheren Transaktionsgenehmigungsprozesses. Ein übereiltes Durchlaufen der Bestätigungsschritte untergräbt den Zweck des Phishing-Schutzes von Ledger für die Kryptosicherheit.

Offline-Verifizierung

| Komponente | Funktion | Sicherheitsvorteil |

|---|---|---|

| Sicherheitselement | Schlüsselspeicher | Hardware-Isolation |

| Interne Anzeige | Transaktionsprüfung | Vertrauenswürdige Ausgabe |

| Tasteneingabe | Benutzerbestätigung | Physische Genehmigung |

| Kryptografische Signatur | Transaktionsautorisierung | Isolation des privaten Schlüssels |

| Kein Netzwerkzugriff | Wichtigste Operationen | Air-Gap-Sicherheit |

Die Offline-Verifizierung stellt sicher, dass private Schlüssel während der Transaktionssignierung niemals außerhalb des sicheren Elements existieren. Die Sicherheitsarchitektur der Ledger-Hardware-Wallet gewährleistet die Schlüsselisolation während aller Operationen über USB-C oder Bluetooth für alle unterstützten Kryptowährungen.

Firmware-Integrität

Die Firmware-Integritätsprüfung stellt sicher, dass die Gerätesoftware während der gesamten Nutzungsdauer authentisch und unverändert bleibt. Der Ledger Live-Check bestätigt die Firmware-Authentizität, während die Signaturprüfung die Herkunft des Updates validiert. Die Aufrechterhaltung der Firmware-Integrität verhindert, dass kompromittierte Software den Betrieb von Cold Wallets beeinträchtigt.

Die regelmäßige Überprüfung der Firmware gewährleistet fortlaufende Sicherheit. Kompromittierte Firmware könnte potenziell private Schlüssel offenlegen oder Transaktionsanzeigen manipulieren, weshalb die Integrität der Firmware für den Schutz privater Schlüssel von entscheidender Bedeutung ist.

Ledger Live Check

- Gerät mit der Ledger Live-Anwendung verbinden

- Die Anwendung führt automatisch eine Echtheitsprüfung durch.

- Die kryptografische Attestierung verifiziert das Sicherheitselement

- Ein grünes Häkchen bestätigt die Echtheit des Geräts.

- Fehlgeschlagene Prüfung deutet auf mögliche Kompromittierung hin

- Regelmäßige Überprüfung empfohlen (monatlich).

- Prüfen Sie nach Firmware-Updates immer die Verfügbarkeit.

Ledger Live Check liefert einen kryptografischen Nachweis der Geräteauthentizität durch die Sicherheitsüberprüfung der Ledger-Hardware-Wallet. Der Attestierungsprozess bestätigt die Integrität von Hardware und Firmware zur Validierung der Sicherheitselemente.

Unterschriftenprüfung

| Schicht | Überprüfung | Schutz |

|---|---|---|

| Aktualisierungsdatei | Ledger-Signatur | Authentische Quelle |

| Installation | Validierung sicherer Elemente | Integritätsprüfung |

| Bootvorgang | Interne Überprüfung | Sicherheit bei der Hinrichtung |

| Laufzeit | Kontinuierliche Überwachung | Betriebssicherheit |

| Rollback-Verhinderung | Versionskontrolle | Downgrade-Schutz |

Die Signaturprüfung stellt sicher, dass nur authentische Ledger-Firmware auf den Geräten ausgeführt wird. Im Gegensatz zur Firmware-Prüfung bei Trezor oder KeepKey weist das Sicherheitselement unsignierten Code unabhängig von Installationsversuchen zurück und bietet so Schutz vor Phishing und Malware.

Passphrase- und PIN-Sicherheit

Die Passphrase- und PIN-Sicherheit schafft Zugriffskontrollebenen, die die Sicherheit der Ledger-Hardware-Wallet vor unbefugter Gerätenutzung schützen. Die sichere PIN-Einrichtung bildet die primäre Zugriffsbarriere, während die optionale Passphrase zusätzlichen Schutz bietet und versteckte Wallets ermöglicht. Die Sicherheit der Anmeldeinformationen ergänzt den Hardwareschutz und gewährleistet so die vollständige Sicherheit der privaten Schlüssel.

PIN und Passphrase funktionieren unabhängig voneinander und bieten jeweils unterschiedliche Sicherheitsvorteile. Die PIN steuert den Gerätezugriff, während die Passphrase eine separate Wallet-Ableitung für die Offline-Speicherung erstellt.

Starke PIN-Konfiguration

- Wählen Sie eine 4- bis 8-stellige PIN-Länge.

- Vermeiden Sie aufeinanderfolgende Zahlen (1234, 5678).

- Vermeiden Sie wiederholte Ziffern (0000, 1111).

- Verwenden Sie keine Geburtstage oder Jahrestage.

- Erstellen Sie einen einzigartigen Code, der nicht anderweitig verwendet wird.

- Auswendiglernen ohne schriftliche Speicherung

- Drei Fehlversuche löschen das Gerät

- Die PIN-Eingabe erfolgt nur auf dem Gerätedisplay.

Eine sichere PIN-Einrichtung schafft eine effektive Zugriffsbarriere für die Genehmigung von Transaktionen. Das Zurücksetzen des Geräts nach drei Fehlversuchen schützt vor Brute-Force-Angriffen und gewährleistet so die Sicherheit aller unterstützten Kryptowährungen.

Optionale Passphrase

| Besonderheit | Funktion | Rücksichtnahme |

|---|---|---|

| Versteckte Geldbörse | Separate Herleitung | Zusätzliche Sicherheit |

| Plausible Abstreitbarkeit | Lockvogel-Standardgeldbörse | Diebstahlschutz |

| Kein Speicherplatz | Benutzer-Merkliste | Verlustrisiko |

| Jede gültige Zeichenkette | Unbegrenzte Möglichkeiten | Komplexitätswahl |

| Groß- und Kleinschreibung beachten | Exakte Übereinstimmung | Präzision erforderlich |

Die optionale Passphrase erhöht die Sicherheit der Ledger-Hardware-Wallet durch eine verborgene Wallet-Funktion. Die Verwendung der Passphrase erfordert sorgfältige Verwaltung, um einen dauerhaften Zugriffsverlust auf die privaten Schlüssel über USB-C oder Bluetooth zu vermeiden.

Physikalische Gerätesicherheit

Die physische Gerätesicherheit berücksichtigt die Sicherheitsaspekte der Ledger-Hardware-Wallet und ergänzt die digitalen Schutzmaßnahmen. Die manipulationssichere Verpackung bestätigt den Erhalt des Originalgeräts, während der sichere Aufbewahrungsort den dauerhaften physischen Besitz schützt. Die physische Sicherheit verhindert Angriffe, die Zugriff auf das Gerät erfordern.

Die physische Sicherheit sollte dem Niveau des digitalen Schutzes entsprechen. Ausgefeilte digitale Sicherheitsvorkehrungen verlieren an Bedeutung, wenn der physische Zugriff auf Geräte Manipulation oder Diebstahl zum Schutz von Cold Wallets ermöglicht.

Manipulationssichere Verpackung

- Holografisches Siegel an der Schachtelöffnung

- Sicherheitsband mit Füllstandsanzeige

- werkseitig versiegelte Plastikfolie

- Versiegelter Umschlag mit der Genesungskarte

- USB-Kabel in Originalverpackung

- Merkmale zur Verhinderung von Fälschungen auf Etiketten

Die manipulationssichere Verpackung bestätigt den Erhalt eines originalen, unveränderten Geräts im Rahmen der Anti-Phishing- und Lieferkettenprüfung von Ledger. Jegliche Unregelmäßigkeiten im Siegel erfordern eine Untersuchung vor der Geräteverwendung zum Schutz der Sicherheitselemente.

Sicherer Lagerort

| Standort | Sicherheitsstufe | Zugänglichkeit |

|---|---|---|

| Persönlicher Tresor | Hoch | Komfortabel |

| Versteckter Ort | Mittel-Hoch | Privat |

| Bankschließfach | Sehr hoch | Begrenzte Öffnungszeiten |

| Sichere Schublade | Medium | Sehr praktisch |

| Reiseaufbewahrung | Variable | Tragbar |

Ein sicherer Aufbewahrungsort schützt das physische Gerät vor Diebstahl und unbefugtem Zugriff. Die Sicherheit der Ledger-Hardware-Wallet beruht im Gegensatz zu Trezor oder KeepKey auf einer rein physischen Sicherung der privaten Schlüssel, die sowohl auf digitalem als auch auf physischem Schutz basiert.

Informationen zu Bedrohungsmodellen finden Sie in unserem Leitfaden Ledger Wallet: Bedrohungsmodelle & Schutz. Details zum Schutz vor Phishing finden Sie unter Ledger: Schutz vor Phishing & Transaktionsverifizierung.

Häufig gestellte Fragen

-

Private Schlüssel verlassen niemals den Secure-Element-Chip. Die gesamte Signierung erfolgt auf isolierter Hardware. Software-Wallets hingegen legen die Schlüssel dem Arbeitsspeicher des Computers offen, wo Schadsoftware sie abfangen kann.

-

Die Transaktionsdetails werden auf dem Bildschirm eines vertrauenswürdigen Hardwaregeräts anstatt auf dem Computerbildschirm angezeigt. Benutzer überprüfen Empfängeradresse und Betrag auf dem Gerät, bevor sie die physische Bestätigung per Knopfdruck bestätigen.

-

Nein, vorausgesetzt, Sie überprüfen die Transaktionsdetails auf dem Gerätebildschirm. Schadsoftware kann weder die Anzeige auf der Hardware-Wallet verändern noch physische Tastendrücke fälschen.

-

Kompromittierte Firmware könnte Transaktionsanzeigen manipulieren oder private Schlüssel auslesen. Die Verifizierung stellt sicher, dass auf Ihrem Gerät nur authentischer Ledger-Code ausgeführt wird.

-

Eine Passphrase bietet zusätzliche Sicherheit für wertvolle Vermögenswerte, erhöht aber die Komplexität. Überlegen Sie, ob Sie die zusätzlichen Zugangsdaten zuverlässig und verlustfrei verwalten können.

-

Überprüfen Sie die Funktion monatlich über Ledger Live während des regulären Gebrauchs. Führen Sie außerdem immer eine Überprüfung nach Firmware-Updates oder wenn sich das Gerät nicht in Ihrem Besitz befand.

-

Ohne PIN können sie nicht auf ihre Guthaben zugreifen. Drei falsche PIN-Eingaben löschen die Daten auf dem Gerät. Ohne Wiederherstellungsphrase kann der Dieb seine Wallet nicht wiederherstellen.